漏洞复现-Discuz-命令执行(wooyun-2010-080723) 0x00 实验环境 攻击机:win10 靶机:Ubuntu18 (docker搭建的vulhub靶场) 0x01 影响版本 Discuz 7.x 6.x版本 0x02 实验目的 学习discuz的部分漏洞原理,并复现该漏洞,为以后的更多的挖洞姿势做准备 0x03 实验步骤 首先是对环境进行搭建,这个复现比较特殊,需要我们先...

由于php5.3.x版本里php.ini的设置里request_order默认值为GP,导致REQUEST中不再包含REQUEST中不再包含_COOKIE,我们通过在Cookie中传入$GLOBALS来覆盖全局变量,造成代码执行漏洞。 0x02 影响版本 Discuz 7.x6.x 0x03 搭建环境 启动后,访问http://your-ip:8080/install/来安装discuz,数据库地址填写db,数据库名为di...

Discuz!是康盛创想(北京)科技有限公司推出的一套通用的社区论坛软件系统,用户可以在不需要任何编程的基础上,通过简单的设置和安装,在互联网上搭建起具备完善功能、很强负载能力和可高度定制的论坛服务。 该漏洞产生原因是因为php的5.3.x版本里php.ini的设置里`request_

源码泄露发现原创 Web安全 渗透测试的第一步是信息收集。 进击的HACK 91388围观·142023-01-31 DC-1打靶过程记录原创 其他 这是DC-1靶机的打靶过程,可以相互交流交流 tongkan 27222围观2023-01-31 Web漏洞那些事儿:LDAP注入金币 漏洞 LDAP注入测试方法和防护 ...

follow_redirects: false expression: | response.status == 200 && response.body.bcontains(bytes(md5(string(rand))) detail: version: Discuz 7.x/6.x author: Loneyer links: - https://github.com/vulhub/vulhub/tree/master/discuz/wooyun-2010-080723Footer...

漏洞复现-Discuz-命令执行(wooyun-2010-080723) 标签:系统 接下来 命令执行 src 用户 通过 span 数据 0x03 0x00 实验环境 攻击机:win10 靶机:Ubuntu18 (docker搭建的vulhub靶场) 0x01 实验引用 Discuz 7.x 6.x版本 0x02 实验目的 学习discuz的部分漏洞原理,并复现该漏洞,为以后的更多的挖洞姿势做准备...

参考地址: http://www.80vul.com/dzvul/sodb/19/sodb-2010-01.txt Discuz!某两个版本前台产品命令执行(无需登录) http://www.wooyun.org/bugs/wooyun-2010-080723

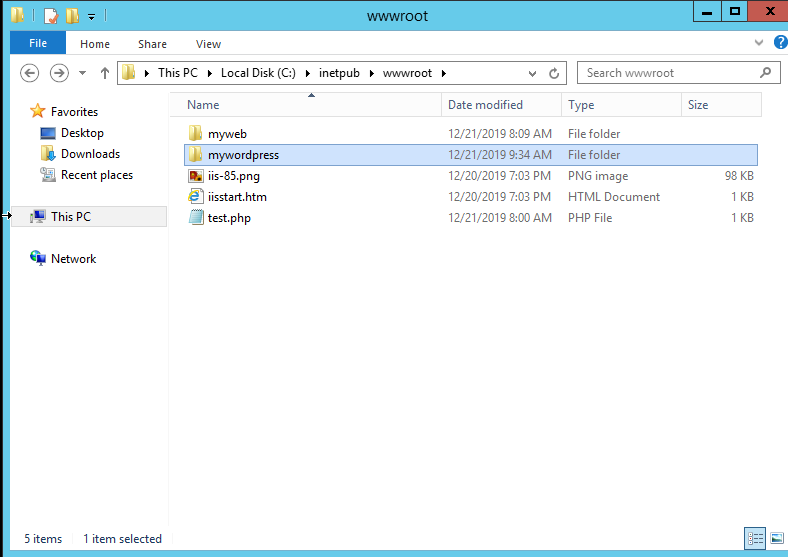

漏洞复现-Discuz-命令执行(wooyun-2010-080723) 2020-07-17 23:04 −... 铺哩 5 3305 部署Discuz和wordoress 2019-12-21 10:58 −##安装discuz 直接把安装包拷贝到根目录下  然后在浏览器中输入http://...

靶场环境:Ubuntu16 攻击机及工具:Win7,蚁剑、BurpSuite 0x02 靶场搭建 切换目录至 /root/vulhub/discuz/wooyun-2010-080723 执行如下命令启动Discuz 7.2 docker-compose up -d 第一次启动需要一段时间下载相关文件,启动成功界面如下 通过浏览器访问127.0.0.1:8080/install/进行安装Discuz ...

┌──(root💀kali)-[/home/kali/vulhub/discuz/wooyun-2010-080723] └─# docker-compose up -d 2、访问漏洞环境 http://your-ip:8080/install/ 数据库地址填写db,数据库名为discuz,数据库账号密码均为root。 3、复现完成后,清除漏洞环境 ┌──(root💀kali)-[/home/kali/vulhub/discuz/wooyun-2010...